Linux je po zaslugi svoje odprtokodnosti in visokega števila brezplačnih distribucij priljubljena alternativa Microsoftovem operacijskemu sistemu Windows, še posebej v okolju spletnih strežnikov (kjer ima približno 36 odstotni tržni delež). Ker je Linux manj priljubljen od operacijskega sistema Windows in se hitreje posodablja, velja s stališča okužb z zlonamerno kodo za precej varnejšega od OS Windows.

Izsiljevalska programska oprema (ang. ransomware) Lilocked sicer okužuje spletne strežnike temelječe na OS Linux že od letošnjega julija, vendar se je v zadnjih dveh tednih število okužb znatno povišalo. Tako je sedaj okuženih že več tisoč spletnih strežnikov, po podatkih nekaterih varnostnih raziskovalcev naj bi njihovo število znašalo okoli 6700, drugi domnevajo, da je dejanska številka veliko višja.

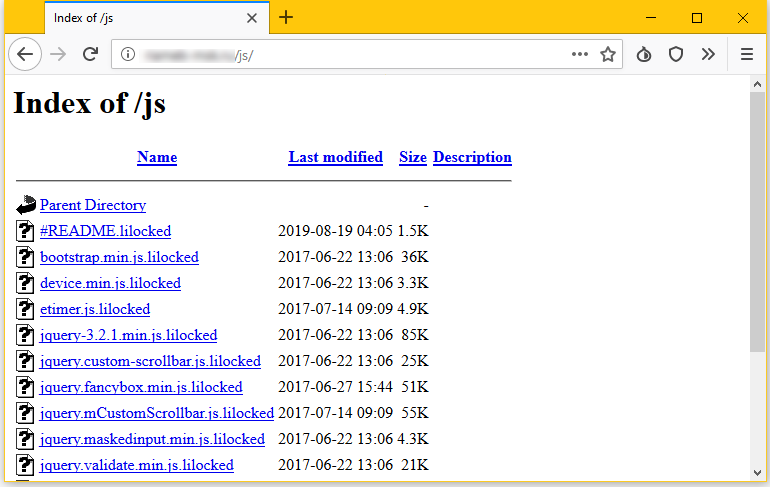

Tako izgledajo enkriptirane datoteke. Vir: ZDNet

Točna metoda širjenja programske opreme ni znana, ob stiku s strežnikom pridobi dostop do korenskih direktorijev, kar ji omogoča spreminjanje vseh datotek na napravi. Zanimivo je, da za razliko od izsiljevalske programske kot je denimo WannaCry, Lilocked ne enkriptira sistemskih datotek. Namesto tega se osredotoča na slikovne datoteke in na datoteke HTML, JS, CSS in PHP, ki vsebujejo podatke, potrebne za prikaz samega spletnega mesta. Tako je sam operacijski sistem še vedno normalno funkcionalen, vendar je onemogočena ključna komponenta prikaza spletnih strani, kar lahko mnogim povzroči veliko nevšečnosti.

Ime Lilocked izvira iz tega, da izsiljevalska programska oprema končnico vseh enkriptiranih datotek spremeni v .lilocked. Poleg tega se v mapi z okuženimi datotekami pojavi dodatna datoteka #README.lilocked, ki uporabnika opozarja, da je enkripcija premočna za razbitje in da je namesto tega bolje, da plačajo znesek v višini 325 ameriških dolarjev oziroma 0.03 bitcoina. Priložena je povezava do spletne strani, preko katere žrtev dobi naslov Electrum denarnice, na katero je potrebno nakazati znesek za odklep datotek.

Takšno sporočilo pa vsebuje #README datoteka. Vir: ZDNet

Po teorijah nekaterih varnostnih raziskovalcev naj bi programska oprema ciljala na ranljivost zastarele programske opreme za izmenjavo elektronske pošte, imenovane Exim, kar pa je zaenkrat zgolj špekulacija. Točna metoda okužbe še vedno ni znana, zaradi česar ni mogoče priporočiti specifičnih varnostnih ukrepov, ki bi okužbo preprečili.

Zaradi tega še vedno veljajo standardna priporočila: administratorji Linuxovih spletnih strežnikov naj uporabljajo unikatna in močna gesla, aplikacije na spletnem strežniku naj bodo posodobljene na najnovejšo različico, ravno tako naj se izogibajo odpiranju priponk iz elektronskih sporočil neznanih pošiljateljev.

Uvodna fotografija: TechSpot